|

斣奜曇偺崱夞偼丄慜乆偐傜帋偟偰傒偨偐偭偨傾儗傪帋偟偰傒傑偡丅

偦偺柤傕m0n0wall丅

FreeBSD傪儀乕僗偵嶌傜傟偨丄FireWall婡擻偵摿壔偟偨傾僾儔僀傾儞僗僨傿僗僩儕價儏乕僔儑儞偱偡丅

傕偲傕偲丄慻傒崬傒宆偺FireWall傪嶌傠偆偲偟偰弌棃忋偑偭偨暔側偺偱丄攝晍宍幃傕僐儞僷僋僩僼儔僢僔儏傊偺僨傿僗僋僀儊乕僕偩偭偨傝偲偐丄偁傞偄偼偦傟愱梡偵嶌傜傟偨婡婍偵摿壔偟偨宍幃偩偭偨傝偟傑偡丅

屻幰偼傕偼傗庯偲偟偰偼僼傽乕儉僂僃傾偺堟偱偡丅

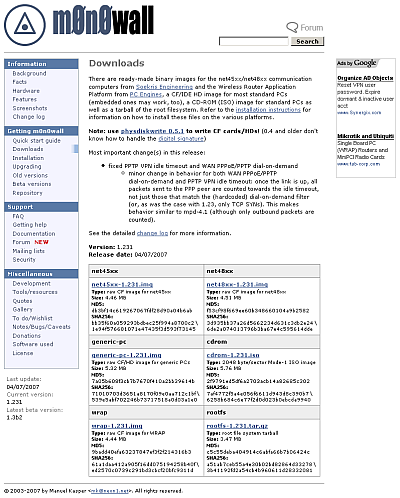

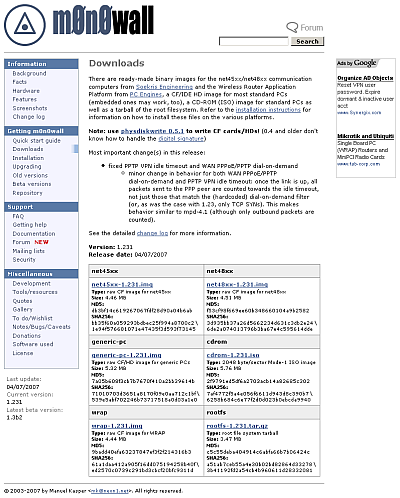

偝偰偦偺m0n0wall偱偡偑丄崱夞昡壙偺懳徾偲偟偨偺偼2007擭7寧帪揰偱偺嵟怴斉偱偁傞Version1.231丅

婡擻偲偟偰偼偛偔摉偨傝慜偺僷働僢僩僼傿儖僞儕儞僌傗NAT婡擻偵壛偊丄

- 僩儔僼傿僢僋僔僃乕僷乕乮懷堟惂尷乯

- 柍慄LAN僒億乕僩

- 802.1q TagVLAN僒億乕僩

- IPSEC/PPTP VPN乮RADIUS擣徹僒億乕僩乯

- 僟僀僫儈僢僋DNS僋儔僀傾儞僩婡擻

- WOL乮Wakeup on LAN乯婡擻

- Captive Portal乮web僽儔僂僓偵傛傞擣徹屻偵LAN偑巊偊傞傛偆偵側傞乯婡擻

- DNS儕儗乕乛僉儍僢僔儏婡擻乮dnsmasq巊梡側偺偱娙堈DNS婡擻傕偁傝乯

- syslog儘僊儞僌婡擻

- SNMP僄乕僕僃儞僩婡擻

偲偄偆丄側偐側偐妝偟偘側婡擻偑旛傢偭偰偄傑偡丅

摿偵僩儔僼傿僢僋僔僃乕僷乕傗Captive Portal婡擻側傫偐偼丄擇寘枩墌戜偺FireWall偱偼婡擻偲偟偰帩偭偰傞偐偳偆偐丠偲偄偆婡擻偱偡丅屻幰側傫偐偼摿偵偦偆偱偼側偄偐側偲丅

DynamicDNS僋儔僀傾儞僩婡擻側傫偰丄媡偵杮怑偺FireWall傾僾儔僀傾儞僗婡偵偼婡擻帺懱偑柍偄偐傕偟傟傑偣傫偹丅

嵟嬤偼偛壠掚岦偗偺僽儘乕僪僶儞僪儖乕僞乕偱傕丄偪傚偭偲婥偺棙偄偨傕偺偩偲丄柍慄LAN偺傾僋僙僗億僀儞僩婡擻偵壛偊偰丄PPTP VPN傗WOL丄娙堈DNS丄僟僀僫儈僢僋DNS僋儔僀傾儞僩婡擻偑忔偭偰偄傞傕偺傕偁傞偺偱丄偦傟傜僽儘僶儞儖乕僞偲杮奿揑側FireWall偲偺拞娫偵埵抲偡傞偺偑偙偺m0n0wall偩偲懆偊傞偙偲傕偱偒傑偡丅

偲偄偆偐丄嵟嬤偺僽儘僶儞儖乕僞偼丄僼僞傪奐偗偰傒傞偲BSD傗Linux宯OS偺忋偵奺庬僼儕乕僂僃傾椶傪忔偭偗偰丄偦傟偵web偺愝掕夋柺傪偔偭偮偗偨偲偄偆丄傑偝偵m0n0wall偺傛偆側忬懺側偺偱丄偦偆尵偆堄枴偩偲丄偦偆偄偭偨乽幚偼UNIX摦偄偰傑偡僽儘僶儞儖乕僞乿偺捈宯偺孼婱暘偲偄偭偨姶偠偵側傝傑偡偐偹丅

枅搙偺帠側偑傜島庍偑挿偔側傝傑偟偨丅

憗懍巊偭偰傒傞偙偲偵偟傑偟傚偆丅

崱夞m0n0wall傪壱摥偝偣傞曣懱偲側傞偺偼丄慜夞榖戣偵忋偘偨Netshelter/FW傪巊偄傑偡丅

偙偄偮偼CF僗儘僢僩偑晅偄偰偄傞忋偵丄杮懱攚柺偺僗僀僢僠傪僇僠偭偲傗傞偩偗偱僽乕僩僨僶僀僗傪撪憼HDD偐傜CF傊愗傝懼偊傞偙偲偑偱偒傞僗僌儗儌僲側偺偱丄崱夞偺傛偆側働乕僗偵偼嵟揔偱偡丅

仭CF僇乕僪傊偺僨傿僗僋僀儊乕僕彂偒崬傒

傑偢偼僨傿僗僋僀儊乕僕偺僟僂儞儘乕僪丅

愱梡婡婍傪僞乕僎僢僩偵偟偨暔娷傔丄僀儊乕僕僼傽僀儖偑偄偔偮偐梡堄偝傟偰偄傑偡偑丄崱夞偼晛捠偺PC偐傜偺CF僽乕僩側偺偱丄generic-pc 梡偲偟偰梡堄偝傟偰偄傞僀儊乕僕僼傽僀儖傪僟僂儞儘乕僪偟偰巊梡偟傑偡丅

CD-ROM僽乕僩梡偺僀儊乕僕僼傽僀儖傕偁傝傑偡偹丅

庤寉偵帋偟偨偄応崌偼偙偪傜傕巊偊傞偐傕抦傟傑偣傫乮僐儞僼傿僌偺曐懚偼僼儘僢僺乕僨傿僗僋偵曐懚偡傞傛偆偱偡乯

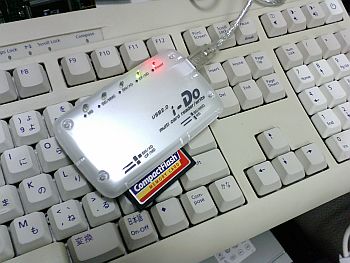

僟僂儞儘乕僪偟偨傜丄偦偄偮傪庤帩偪偺CF僇乕僪傊彂偒崬傒傑偡丅

CF僇乕僪偺梕検偼8MB傕偁傟偽廫暘偱偡丅

彂偒崬傒曽偼丄Windows儅僔儞偐傜偺応崌偼丄僀儊乕僕僼傽僀儖偲摨偠強偵抲偄偰偁傞 physdiskwrite 偲偄偆僜僼僩傪巊偭偰彂偒崬傓曽朄偲丄庤帩偪偺PC-UNIX儅僔儞偑偁傞応崌偼 dd 偱彂偒崬傓曽朄偺擇庬椶偑偁傞傛偆偱偡丅

崱夞偼丄庤帩偪偺FreeBSD6.2R娐嫬偐傜USB僇乕僪儕乕僟乕宱桼偱彂偒崬傫偱傒傑偟偨丅

PC-UNIX娐嫬偑柍偄応崌偼丄忋婰偺physdiskwrite傗knoppix摍偺CD僽乕僩Linux偐傜彂偒崬傫偱傒傑偟傚偆丅

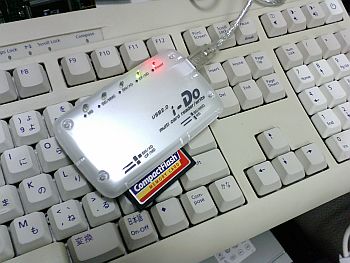

偝偰丄梡堄偟偨CF僇乕僪(45MB)傪USB僇乕僪儕乕僟傊憰拝偟丄僇乕僪儕乕僟傪USB愙懕丅

偡傞偲丄埲壓偺傛偆偵 /dev/da0 偲偟偰擣幆偝傟傑偟偨丅

linux偺応崌偩偲 /dev/sdX 偲偐偱擣幆偝傟傞偲巚偄傑偡丅

umass0: GENERIC USB Storage Device, rev 2.00/1.8a, addr 2

da0 at umass-sim0 bus 0 target 0 lun 0

da0: Removable Direct Access SCSI-0 device

da0: 1.000MB/s transfers

da0: 45MB (93952 512 byte sectors: 64H 32S/T 45C)

da1 at umass-sim0 bus 0 target 0 lun 1

da1: Removable Direct Access SCSI-0 device

da1: 1.000MB/s transfers

da1: Attempt to query device size failed: NOT READY, Medium not present

da2 at umass-sim0 bus 0 target 0 lun 2

da2: Removable Direct Access SCSI-0 device

da2: 1.000MB/s transfers

da2: Attempt to query device size failed: NOT READY, Medium not present

da3 at umass-sim0 bus 0 target 0 lun 3

da3: Removable Direct Access SCSI-0 device

da3: 1.000MB/s transfers

da3: Attempt to query device size failed: NOT READY, Medium not present

僟僂儞儘乕僪偟偨僨傿僗僋僀儊乕僕僼傽僀儖傪 dd 偱彂偒崬傫偱偄偒傑偡丅

# gzcat generic-pc-1.231.img | dd of=/dev/da0 bs=16k

彂偒崬傒偑姰椆偟偨傜丄惓忢偵彂偒崬傔偨偐丄帋偟偵儅僂儞僩偟偰傒傑偟傚偆丅

# mount /dev/da0a /mnt

# df -k /mnt

Filesystem 1024-blocks Used Avail Capacity Mounted on

/dev/da0a 6911 5592 1319 81% /mnt

儅僂儞僩偮偄偱偵丄偪傚偭偲拞恎傪擿偄偰傒傑偟傚偆偐丅

# cd /mnt

# ls

boot/ conf/ kernel.gz* mfsroot.gz

# find .

.

./boot

./boot/loader.rc

./boot/loader

./mfsroot.gz

./kernel.gz

./conf

./conf/config.xml

偲偰傕扨弮偱偡偹丅

僇乕僱儖僼傽僀儖偲儖乕僩僼傽僀儖僔僗僥儉丄偁偲偼僽乕僩僗僩儔僢僾儘乕僟乕偲偦偺愝掕僼傽僀儖丄偦傟偐傜丄m0n0wall帺懱偺愝掕僼傽僀儖(config.xml)偩偗偑擖偭偰偄傑偡丅

彂偒崬傒帺懱偼摿偵栤戣側偔峴偗偰傞偭傐偄偱偡偹丅

umount偟偰丄僇乕僪儕乕僟乕傪庢傝奜偟丄彂偒崬傒廔椆偱偡丅

仭僽乕僩偲弶婜愝掕

偝偰偄傛偄傛偍懸偪偐偹偺CF僽乕僩仌弶婜愝掕偱偡丅

NetShelter/FW偱偺CF僽乕僩傪椺偵嫇偘偰偄傑偡偑丄晛捠偺PC偱傕CF仺IDE曄姺婎斅傪宱桼偟偰偁偘傟偽丄庤弴偲偟偰偼HDD偐傜偺婲摦偲摨條偱偡丅

乮嵟嬤偼SD仺IDE曄姺婎斅側傫偰傕偺傕偁傞偺偱丄実懷傗僨僕僇儊偵偍傑偗偱晅偄偰偔傞彫梕検偺SD傗miniSD僇乕僪偑梋偭偰傞傛偆側傜偦偄偮傪巊偆偭偰偺傕柺敀偄偱偡偹乯

偝偰NetShelter/FW偺応崌偱偡丅

杮懱攚柺偵偁傞丄傢偞傢偞乽BOOT乿偲偐彂偄偰偁傞丄偁偐傜偝傑偵夦偟偘側僗僀僢僠傪 "C" 偺埵抲傊堏摦偝偣丄

愭掱彂偒崬傫偩CF僇乕僪傪CF僗儘僢僩傊憰拝偟丄

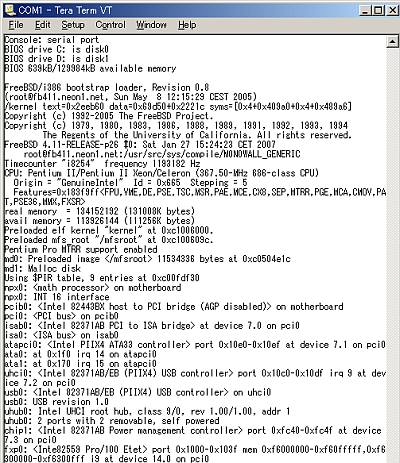

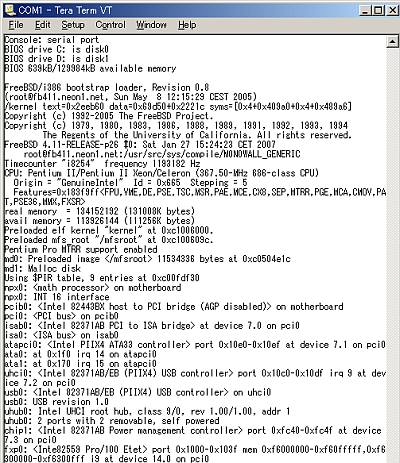

僔儕傾儖億乕僩偵僔儕傾儖僋儘僗働乕僽儖傪愙懕偟丄Tera Term Pro傪婲摦偟偨傜丄偄偞揹尮ON!

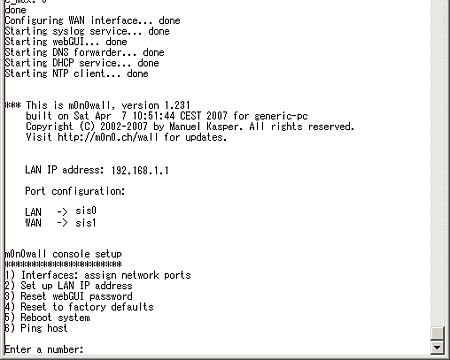

偆傑偔偄偔偲....

偙傫側晽偵僨儘僨儘偲僽乕僩儊僢僙乕僕傪攓傓偙偲偑偱偒傑偡丅

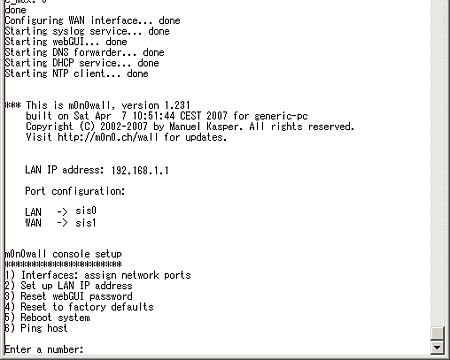

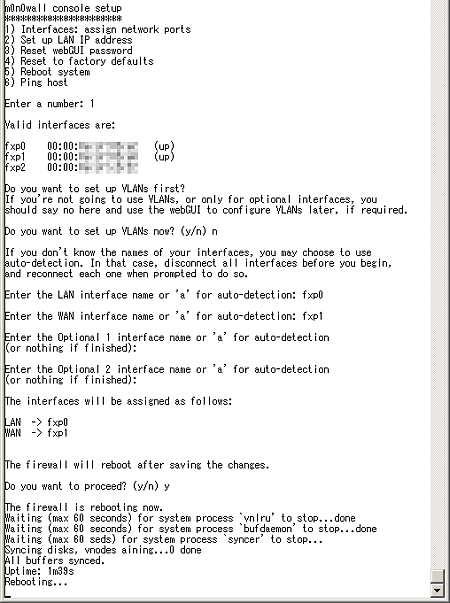

堦捠傝偺僽乕僩僔乕働儞僗偑姰椆偡傞偲丄弶婜僙僢僩傾僢僾偺儊僯儏乕偑弌偰偒傑偡丅

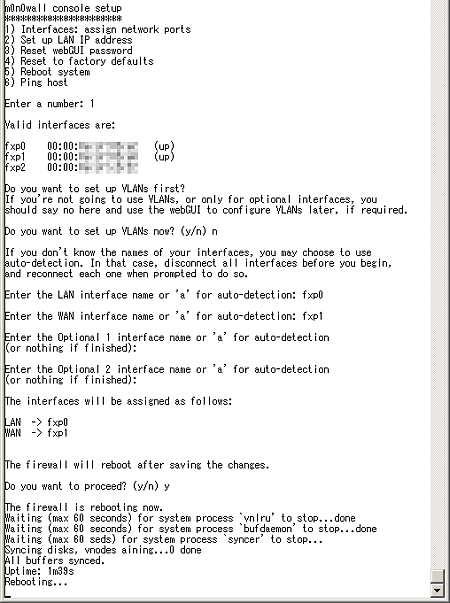

弶婜忬懺偱偼LAN懁丄WAN懁嫟偵sis僠僢僾偺NIC傪巊梡偡傞傛偆側寛傔懪偪僙僢僥傿儞僌偵側偭偰偄傞偺偱丄壗偼偲傕偁傟丄傑偢偼NIC僨僶僀僗柤傪曄偊偰偁偘傑偡丅

崱夞偼fxp0傪LAN懁丄fxp1傪WAN懁偵偟偰傒傑偟偨丅

僆儞儃乕僪LAN偑俁偮偁傞偺偱丄巆傝偺侾偮傪Optional億乕僩偵妱傝摉偰傞偙偲傕偱偒傞偺偱偡偑丄傂偲傑偢崱夞偼偦偺傑傑偵偟偰偍偒傑偡丅

LAN懁偺IP傾僪儗僗傪曄峏偟偨偄応崌偼堦弿偵傗偭偰偟傑偭偰傕傛偄偱偟傚偆丅

側偍丄NIC偺捛壛嶍彍傗VLAN僨僶僀僗偺妱傝摉偰偵偮偄偰偼丄偙偺儊僯儏乕偐傜偩偗偱偼側偔丄web僐儞僜乕儖夋柺偐傜傕愝掕偡傞偙偲偑偱偒傑偡偺偱丄屻偱婥偑曄傢偭偰傕戝忎晇丅

愝掕偑姰椆偟偨傜堦扷嵞婲摦偝傟傑偡丅

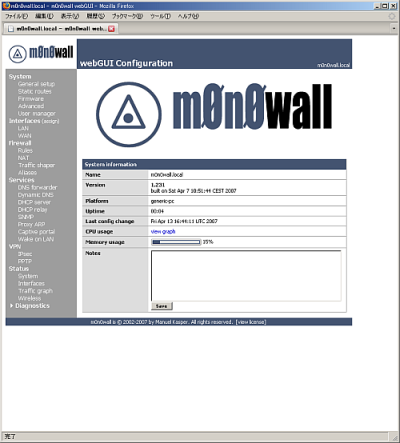

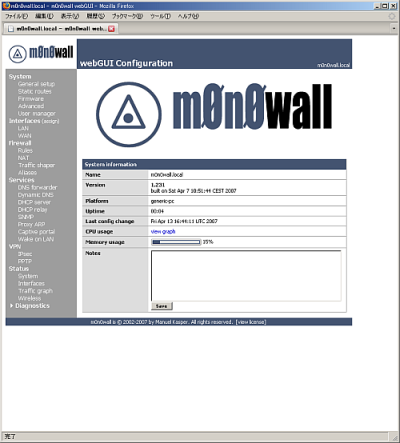

嵞婲摦姰椆屻丄LAN懁偺僱僢僩儚乕僋偐傜web僐儞僜乕儖傊愙懕偟丄埲壓偺傛偆側web僐儞僜乕儖夋柺偑昞帵偝傟傟偽弶婜僙僢僩傾僢僾偼傂偲傑偢姰椆偱偡乮Basic擣徹偺弶婜ID/Password偼 admin/mono乯丅

偄傛偄傛師偐傜偼杮奿揑側僙僢僩傾僢僾傪峴偭偰偄偒傑偡偑丄偪傚偭偲偙偙偱堦嬫愗傝丅

師夞偵懕偒傑偡丅

偍偭偐偟偂側偀...偙傫側偵堷偭挘傞偮傕傝偼慡偔側偐偭偨傫偩偗偳....

仭Tips & Trics

偙偙傑偱偺庤弴偱偺Tips&Trics丅

1.丂僔儕傾儖僐儞僜乕儖偵壗傕弌偰偙側偄両

儌僯僞偲僉乕儃乕僪偑愙懕偝傟偰偄傞儅僔儞偺応崌偼丄僔儕傾儖僐儞僜乕儖偱偼側偔儌僯僞偲僉乕儃乕僪傪巊偭偰愝掕偟偰偔偩偝偄側丅

崱夞偺傛偆偵僉乕儃乕僪偑愙懕偝傟偰偄側偄婡婍偺応崌偼丄CF僇乕僪偺儖乕僩僨傿儗僋僩儕偵 "-P" 偲偩偗彂偐傟偨 boot.config 僼傽僀儖傪抲偄偰偍偔偙偲偱丄婲摦帪偵僉乕儃乕僪偺桳柍傪僠僃僢僋偟丄僉乕儃乕僪偑柍偗傟偽僔儕傾儖億乕僩傪僐儞僜乕儖偲偟偰巊梡偡傞傛偆偵側傝傑偡丅

boot.config 僼傽僀儖偺拞恎偼丄杮摉偵 "-P" 偩偗偱偡傛丅

# cat boot.config

-P

2.丂NIC僨僶僀僗柤傪僔儕傾儖僐儞僜乕儖偱偄偪偄偪巜掕偡傞偺偑柺搢

IP傾僪儗僗傗NIC僨僶僀僗柤偺愝掕偼丄 /conf/config.xml 偵奿擺偝傟偰偄傞丅

僨僼僅儖僩偺僼傽僀儖傪尒傟偽曄峏売強偼偡偖暘偐傞偺偱丄CF僇乕僪傪儅僂儞僩偟偰vi摍偺僄僨傿僞偱奐偄偰彂偒姺偊偰偍偗偽OK丅

側偍丄僨僼僅儖僩偱偼LAN懁偵偼IP傾僪儗僗偑愝掕偝傟偰偍傝丄WAN懁偼DHCP偱傾僪儗僗傪庢傞帠偵側偭偰偄傞偗偳丄NIC僨僶僀僗偑sis0偲sis1偵寛傔懪偪偵側偭偰偄傞偺偱丄sis僇乕僪傪搵嵹偟偰偄側偄応崌偼丄忋偵傕彂偄偨偲偍傝偨偩宷偘偨偩偗偱偼捠怣晄擻丅

僔儕傾儖僐儞僜乕儖偱愝掕偡傞側傜偄偄偗偳丄巊梡偡傞僨僶僀僗柤偑暘偐偭偰傞傛偆側応崌偼帠慜偵config.xml傪曇廤偟偰偍偔偲庤娫偑尭偭偰媑偱偡丅

|